Disponible en audio libro

Enmascaramiento de Datos: Estrategia, Integridad y Seguridad en la Era Digital

En el panorama empresarial de 2026, la información no es solo un activo; es una responsabilidad crítica. Mientras las organizaciones se apresuran a adoptar Inteligencia Artificial y análisis predictivos, surge una vulnerabilidad que muchos ignoran: los entornos de no-producción. A menudo, las empresas blindan sus sistemas principales (producción) pero dejan las llaves de la ciudad en manos de desarrolladores, analistas y probadores que trabajan con copias de datos reales sin protección.

1. ¿Qué es realmente el Enmascaramiento de Datos?

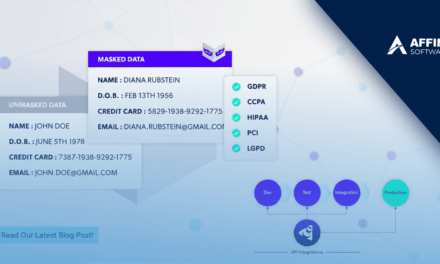

A diferencia de otros métodos de seguridad que simplemente bloquean el acceso, el enmascaramiento es un proceso de «transformación inteligente». Consiste en sustituir información sensible (PII – Personally Identifiable Information) por datos ficticios, pero estructuralmente idénticos.

La clave es la irreversibilidad. Un dato enmascarado no puede «desenmascararse» para revelar la identidad original. Sin embargo, para un sistema de software, el dato parece real: un número de tarjeta de crédito sigue teniendo 16 dígitos y pasa los algoritmos de validación (como el de Luhn), pero no pertenece a nadie. Esto permite que los equipos trabajen con la máxima funcionalidad sin comprometer la privacidad.

2. Los Pilares del Data Masking: Tipos y Aplicaciones.

No existe una solución única para todas las necesidades. Una estrategia profesional debe discernir entre tres enfoques principales según el ciclo de vida del dato:

A. Enmascaramiento Estático (SDM).

Este es el estándar de oro para los entornos de Desarrollo y QA. Se realiza una copia de la base de datos de producción, se aplica el proceso de enmascaramiento y el resultado es una base de datos «limpia» que se desplaza a ambientes menos seguros.

Uso ideal: Pruebas de software, entrenamiento de modelos de IA y outsourcing de desarrollo.

Ventaja: Una vez aplicado, el riesgo de filtración desaparece permanentemente de ese entorno.

B. Enmascaramiento Dinámico (DDM).

Aquí, el enmascaramiento ocurre «al vuelo». Los datos reales nunca cambian en la base de datos, pero el sistema aplica una máscara en tiempo real basada en quién está mirando la pantalla.

Uso ideal: Centros de atención telefónica o aplicaciones administrativas donde un supervisor puede ver el dato completo, pero un agente solo ve los últimos cuatro dígitos.

Ventaja: Seguridad granulada sin necesidad de duplicar bases de datos.

C. Tokenización.

A menudo confundida con el enmascaramiento, la tokenización sustituye el dato por un valor aleatorio (token) que no tiene relación matemática con el original.

Uso ideal: Transacciones financieras y procesamiento de pagos.

Ventaja: Reduce drásticamente el alcance del cumplimiento de normativas como PCI-DSS.

3. El Desafío Maestro: La Integridad Referencial y Diferencial.

Este es el punto donde la mayoría de los proyectos de seguridad fallan. Cuando hablamos de bases de datos relacionales, los datos no viven aislados; están conectados.

¿Por qué es vital la Integridad Referencial?

Imagina que enmascaras el nombre de un cliente llamado «Juan Pérez» en la tabla de Clientes y lo conviertes en «Carlos Ruiz». Si el sistema no es lo suficientemente inteligente para buscar todas las tablas de Facturas, Envíos y Soporte y cambiar a «Juan Pérez» por el mismo «Carlos Ruiz», la base de datos se corrompe.

El impacto: Los reportes no cuadran, las aplicaciones arrojan errores de «llave foránea» y los desarrolladores pierden semanas tratando de arreglar datos huérfanos.

La integridad referencial garantiza que las relaciones entre tablas dentro de una base de datos se mantengan consistentes.

Es decir:

· Que las llaves primarias y foráneas coincidan.

· Que los registros relacionados sigan existiendo.

· Que no haya datos huérfanos.

· Que la información sea coherente entre sistemas.

Si estas relaciones se rompen, las aplicaciones fallan, los reportes pierden confiabilidad y los procesos de negocio se ven afectados.

El problema del enmascaramiento tradicional, muchas organizaciones aplican técnicas básicas como:

- Sustitución manual.

- Scripts aislados.

- Copias editadas.

- Datos ficticios incompletos.

Esto suele provocar:

- Inconsistencias.

- Ruptura de relaciones.

- Errores funcionales.

- Retrabajo constante.

Aspectos clave de una estrategia moderna de Data Masking, una solución profesional debe garantizar:

· Protección real de datos sensibles.

· Preservación de la integridad referencial.

· Realismo de los datos.

· Automatización del proceso.

· Control y trazabilidad.

· Cumplimiento normativo.

· Escalabilidad.

Beneficios para la organización:

· Ambientes seguros para desarrollo y QA.

· Reducción del riesgo legal.

· Mayor productividad.

· Cumplimiento regulatorio.

· Mayor calidad en los sistemas.

Integridad Diferencial y Consistencia Estadística.

Una estrategia moderna no solo mantiene las relaciones entre tablas, sino que mantiene la distribución de los datos. Si tu base de datos tiene un 60% de clientes mujeres y un 40% hombres, el enmascaramiento debe respetar esa proporción para que los modelos de analítica sigan siendo válidos. Esto es lo que separa a un simple script de una solución de clase empresarial.

4. Enmascaramiento vs. Encriptación: Despejando la Confusión

Es la duda más común en las reuniones de dirección. Aunque ambos protegen la información, sus propósitos son opuestos:

Encriptación: Es como una caja fuerte. El dato es ilegible para cualquiera que no tenga la llave. Es vital para proteger datos en tránsito (emails, transacciones) o en reposo (discos duros). Sin embargo, no sirve para probar aplicaciones porque el software no puede «leer» un nombre encriptado sin desencriptarlo primero, lo que vuelve a exponer el dato.

Enmascaramiento: Es como una cirugía estética irreversible. El dato es legible y funcional para el software, pero la identidad original ha desaparecido. No requiere gestión de llaves y es infinitamente más seguro para entornos compartidos.

6. Los Beneficios Transversales para la Organización

Implementar una estrategia profesional de Data Masking no es solo un «check» en la lista de ciberseguridad; es un motor de eficiencia:

Reducción del Riesgo Legal: Cumplimiento automático con GDPR, LFPDPPP y otras leyes de privacidad, evitando multas que pueden alcanzar el 4% de la facturación global.

Democratización de Datos: Permite que los científicos de datos exploren información de valor sin comprometer la ética ni la privacidad de los usuarios.

7. Conclusión: Hacia una Cultura de Datos Seguros

El enmascaramiento de datos es el puente entre dos mundos que antes parecían irreconciliables: la seguridad extrema y la agilidad tecnológica. Al garantizar la integridad referencial y adoptar herramientas de automatización, las empresas pueden dejar de preocuparse por «quién ve qué» y enfocarse en lo que realmente importa: innovar y aportar valor al cliente.