En el desarrollo de software moderno, la seguridad ya no puede tratarse como una revisión final antes del lanzamiento. Las aplicaciones actuales combinan código propio, bibliotecas externas y múltiples dependencias, lo que aumenta la superficie de ataque y la complejidad del control de riesgos.

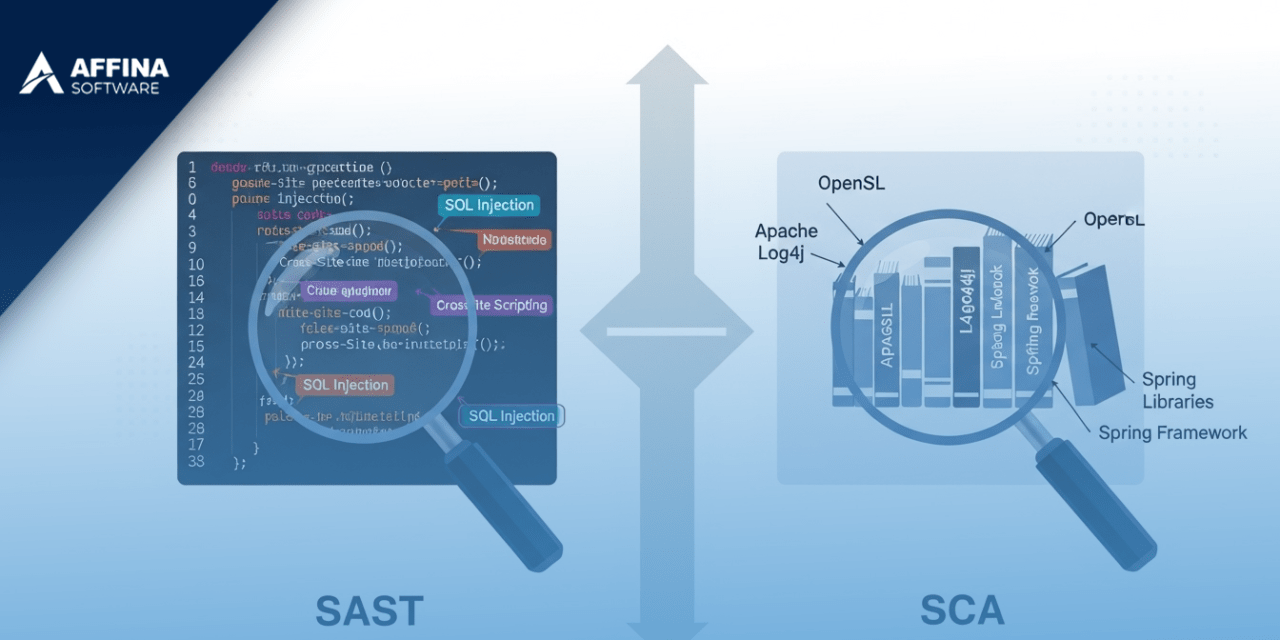

Para enfrentar este desafío, las organizaciones adoptan distintos tipos de pruebas de seguridad dentro del ciclo de desarrollo. Entre las más relevantes se encuentran SAST (Static Application Security Testing) y SCA (Software Composition Analysis).

Aunque ambos enfoques buscan detectar vulnerabilidades, lo hacen desde perspectivas diferentes. Comprender cómo funcionan y cuándo aplicarlos permite construir una estrategia de seguridad más completa.

Qué es SAST

Static Application Security Testing (SAST) es un enfoque de análisis de seguridad que examina el código fuente de una aplicación para detectar vulnerabilidades sin necesidad de ejecutar el programa.

Este tipo de análisis revisa el código línea por línea para identificar problemas como:

- inyecciones SQL

- errores de validación de datos

- fallos de autenticación

- vulnerabilidades relacionadas con malas prácticas de programación

Al trabajar directamente sobre el código, SAST permite detectar problemas desde etapas tempranas del desarrollo. Esto facilita que los equipos corrijan errores antes de que la aplicación avance a fases posteriores del ciclo de vida del software.

Otra ventaja importante es que las herramientas de SAST pueden señalar con precisión dónde se encuentra la vulnerabilidad dentro del código, lo que acelera la corrección y reduce el esfuerzo de diagnóstico.

Qué es SCA

Mientras que SAST analiza el código desarrollado internamente, Software Composition Analysis (SCA) se enfoca en los componentes externos que forman parte de una aplicación.

Hoy en día, la mayoría del software moderno utiliza bibliotecas y dependencias open source para acelerar el desarrollo. De hecho, la gran mayoría de aplicaciones contienen al menos un componente de código abierto.

SCA permite identificar estos componentes dentro del código y compararlos con bases de datos de vulnerabilidades conocidas.

Este tipo de análisis ayuda a:

- detectar vulnerabilidades en bibliotecas open source

- identificar dependencias desactualizadas

- localizar parches disponibles para componentes vulnerables

- revisar posibles conflictos de licencias

Además, muchas herramientas de SCA pueden generar inventarios completos de dependencias, lo que mejora la visibilidad sobre la cadena de suministro de software.

Diferencias clave entre SAST y SCA

Aunque ambos enfoques se utilizan para mejorar la seguridad del software, su enfoque es distinto.

SAST se concentra en el código propietario desarrollado por el equipo. Su objetivo es encontrar errores de programación o debilidades de seguridad dentro de la lógica de la aplicación.

SCA, en cambio, se centra en los componentes externos que el proyecto utiliza, como librerías open source o paquetes de terceros.

Otra diferencia importante aparece en la forma de resolver los problemas detectados.

- Las vulnerabilidades identificadas por SAST suelen requerir modificar o reescribir el código.

- Los problemas detectados por SCA normalmente se solucionan actualizando o parcheando dependencias.

Ambos enfoques atacan riesgos distintos dentro de una aplicación.

Por qué utilizar ambos enfoques

En la práctica, SAST y SCA no deben verse como herramientas excluyentes. De hecho, funcionan mejor cuando se utilizan de manera complementaria.

SAST ayuda a asegurar que el código desarrollado internamente siga prácticas seguras. SCA, por su parte, protege a la aplicación frente a vulnerabilidades introducidas por dependencias externas.

Cuando ambos análisis se integran en el ciclo de desarrollo, los equipos pueden:

- detectar vulnerabilidades antes de que lleguen a producción

- mantener control sobre dependencias open source

- reducir la superficie de ataque de las aplicaciones

- mejorar la seguridad del software desde las primeras fases del desarrollo

Este enfoque también se alinea con prácticas modernas de DevSecOps, donde la seguridad se integra directamente en los flujos de desarrollo y entrega continua.

Integrar seguridad en el ciclo de desarrollo

Para que SAST y SCA generen valor real, es importante integrarlos en el flujo normal de trabajo del desarrollo.

Muchas organizaciones incorporan estas herramientas en:

- pipelines de CI/CD

- revisiones automáticas de código

- procesos de integración continua

- análisis de dependencias durante compilaciones

Este tipo de integración permite que los equipos reciban retroalimentación inmediata sobre vulnerabilidades, reduciendo el tiempo necesario para detectarlas y corregirlas.

Conclusión

La seguridad de las aplicaciones modernas depende tanto del código que se escribe como de los componentes externos que se utilizan.

SAST permite analizar el código propietario en busca de vulnerabilidades antes de que la aplicación se ejecute.

SCA se encarga de examinar bibliotecas y dependencias open source para detectar riesgos en la cadena de suministro de software.

Juntos, estos enfoques ofrecen una cobertura más completa para proteger aplicaciones frente a amenazas cada vez más sofisticadas.

Implementar ambos dentro del ciclo de desarrollo ayuda a construir software más seguro, reducir riesgos operativos y fortalecer la postura de seguridad de las organizaciones.