Las vulnerabilidades de seguridad son una realidad inevitable en el desarrollo de software moderno. A medida que las aplicaciones crecen en complejidad y se integran con múltiples servicios, librerías y dependencias, también aumenta la superficie de ataque que puede ser explotada por actores maliciosos.

Por esta razón, identificar vulnerabilidades no es suficiente. Las organizaciones también necesitan procesos efectivos para remediarlas de forma rápida, sistemática y sostenible, evitando que se conviertan en riesgos operativos o incidentes de seguridad.

Adoptar buenas prácticas de remediación permite reducir la exposición a amenazas, mejorar la calidad del software y fortalecer la postura general de seguridad.

Comprender el proceso de remediación de vulnerabilidades

La remediación de vulnerabilidades es el proceso mediante el cual una organización identifica, prioriza, corrige y verifica fallos de seguridad dentro de sus aplicaciones o infraestructuras.

Este proceso normalmente incluye varias etapas clave:

- identificación de vulnerabilidades mediante herramientas de análisis o auditorías

- priorización según nivel de riesgo y criticidad

- implementación de correcciones o mitigaciones

- validación para confirmar que el problema ha sido resuelto

- documentación para seguimiento y cumplimiento

Estándares como CVE y bases de datos de vulnerabilidades ayudan a clasificar y priorizar los problemas más críticos que deben resolverse primero.

Priorizar vulnerabilidades según su impacto

No todas las vulnerabilidades representan el mismo nivel de riesgo. Algunas pueden ser explotadas fácilmente y afectar datos sensibles, mientras que otras tienen un impacto limitado o requieren condiciones específicas.

Por ello, un paso fundamental es priorizar la remediación.

Los equipos de seguridad suelen considerar factores como:

- severidad del fallo

- facilidad de explotación

- exposición del sistema afectado

- impacto potencial en datos o servicios críticos

Enfocar esfuerzos en las vulnerabilidades más peligrosas permite optimizar recursos y reducir rápidamente el riesgo global del sistema.

Integrar seguridad desde las primeras fases del desarrollo

Una de las mejores prácticas actuales es integrar la seguridad directamente en el ciclo de desarrollo del software, un enfoque conocido como DevSecOps.

Esto implica detectar vulnerabilidades lo más temprano posible en el SDLC (Software Development Lifecycle), cuando los costos de corrección son menores y el impacto en el proyecto es reducido.

Herramientas de análisis automatizado como Kiuwan Code Security permiten examinar el código fuente para detectar vulnerabilidades antes de que la aplicación se ejecute o llegue a producción.

Al integrar estas herramientas en los entornos de desarrollo y pipelines de CI/CD, los equipos pueden recibir retroalimentación inmediata sobre posibles riesgos.

Analizar dependencias y componentes de terceros

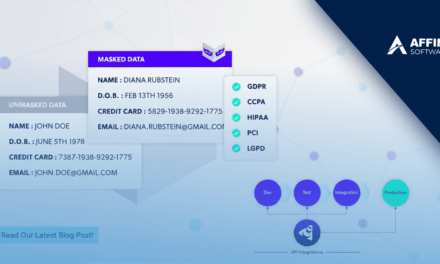

Hoy en día, gran parte del software moderno depende de librerías open source y componentes externos. Si alguno de estos elementos contiene vulnerabilidades conocidas, toda la aplicación puede quedar expuesta.

Por ello, es esencial implementar análisis de composición de software (SCA).

Herramientas como Kiuwan Insights permiten identificar todas las dependencias presentes en un proyecto y compararlas con bases de datos de vulnerabilidades conocidas para detectar riesgos potenciales.

Este tipo de análisis ayuda a mantener actualizadas las librerías y evitar problemas derivados de componentes obsoletos o inseguros.

Automatizar escaneos de seguridad

La detección manual de vulnerabilidades rara vez es suficiente en entornos de desarrollo modernos.

Por esta razón, muchas organizaciones implementan escaneos automatizados de seguridad, que pueden ejecutarse:

- antes de realizar commits de código

- durante pipelines de CI/CD

- antes de liberar nuevas versiones

- como escaneos periódicos del repositorio completo

Este enfoque permite detectar vulnerabilidades continuamente y evitar que errores pasen desapercibidos durante el desarrollo.

Medir el tiempo de remediación

Otra práctica importante es monitorear métricas relacionadas con la gestión de vulnerabilidades. Una de las más utilizadas es el Time to Remediate (TTR) o tiempo promedio de resolución.

Este indicador mide cuánto tiempo transcurre entre la detección de una vulnerabilidad y su corrección efectiva.

Reducir este tiempo permite mejorar la postura de seguridad y demostrar mayor madurez en la gestión de riesgos dentro de la organización.

Documentar y estandarizar soluciones

Cuando las organizaciones enfrentan vulnerabilidades similares de forma recurrente, resulta útil crear patrones de remediación estandarizados.

Documentar las soluciones permite:

- acelerar la corrección de problemas similares

- reducir errores humanos

- mejorar la consistencia en la gestión de seguridad

- facilitar auditorías y cumplimiento normativo

Con el tiempo, este conocimiento se convierte en un activo estratégico para los equipos de desarrollo y seguridad.

Conclusión

La gestión de vulnerabilidades no se limita a detectar fallos de seguridad. Lo verdaderamente importante es contar con procesos efectivos para remediarlos de forma rápida y controlada.

Al adoptar prácticas como la priorización basada en riesgo, la automatización de escaneos, el análisis de dependencias y la integración de seguridad en el ciclo de desarrollo, las organizaciones pueden reducir significativamente su superficie de ataque.

Soluciones como Kiuwan Code Security y Kiuwan Insights permiten integrar estos controles directamente en el flujo de desarrollo, ayudando a los equipos a identificar y corregir vulnerabilidades antes de que se conviertan en incidentes reales.

En un entorno donde las amenazas evolucionan constantemente, una estrategia sólida de remediación se convierte en un componente esencial para construir software seguro y confiable.